Hva er ISO 27002?

ISO/IEC 27002:2022 er en informasjonssikkerhetsstandard utgitt av International Organization for Standardization (ISO) og International Electrotechnical Commission (IEC). ISO 27002 har en nær tilknytning til ISO 27001. I store trekk gir den veiledning om implementering av et ISO 27001 ISMS.

ISO/IEC 27002 gir et referansesett med kontroller for informasjonssikkerhet, cybersikkerhet og personvern, inkludert implementeringsveiledning basert på internasjonalt anerkjent beste praksis.

Selv om ISO 27002 ikke er en sertifiserbar standard i seg selv, bringer overholdelse av retningslinjene for informasjonssikkerhet, fysisk sikkerhet, cybersikkerhet og personvernadministrasjon din organisasjon et skritt nærmere å oppfylle ISO 27001-sertifiseringskravene.

Hvorfor er ISO 27002 viktig?

Hvis organisasjonen din samler inn, bruker eller behandler data, vil det alltid være informasjonssikkerhetsrisikoer og trusler å passe på.

For å beskytte deg mot disse risikoene bør du ha et styringssystem for informasjonssikkerhet (ISMS) for å sikre konfidensialitet, tilgjengelighet og integritet til all informasjon og informasjonsressurser.

Hovedutfordringen for bedrifter som er nye på administrasjonsscenen for informasjonssikkerhet, er dens brede omfang. Implementering og vedlikehold av et ISMS dekker et så bredt spekter at de fleste ledere ikke vet hvor de skal begynne.

Hvis dette høres ut som deg, eller hvis du bare ønsker å holde deg oppdatert på informasjonssikkerheten din, er et godt utgangspunkt å implementere kontrollene som er foreslått i ISO/IEC 27002.

Gjør det enklere med ISMS.online

ISMS.online-plattformen tilbyr trinn-for-trinn veiledning fra oppsett av ISMS til sertifisering, med 100 % suksessrate.

Bestill en demo i dag for å se hvordan vi kan hjelpe din bedrift.

Hva er fordelene?

Ved å implementere informasjonssikkerhetskontroller som finnes i ISO 27002, kan organisasjoner være trygge på at informasjonsmidlene deres er beskyttet av internasjonalt anerkjent og godkjent beste praksis.

Organisasjoner av alle størrelser og nivåer av sikkerhetsmodenhet kan høste følgende fordeler ved å følge ISO 27002-kodeksen:

- Det gir et fungerende rammeverk for løsning av informasjonssikkerhet, cybersikkerhet, fysisk sikkerhet og informasjonspersonvern.

- Kunder og forretningspartnere vil være mer selvsikre og vil ha et positivt syn på en organisasjon som implementerer de anbefalte standardene og informasjonssikkerhetskontrollene.

- Siden retningslinjene og prosedyrene som er gitt samsvarer med internasjonalt anerkjente sikkerhetskrav, er samarbeid med internasjonale partnere enklere.

- Overholdelse av standarden bidrar til å utvikle en organisasjons beste praksis som vil øke den totale produktiviteten.

- Det gir en definert implementering, styring, vedlikehold og evaluering av styringssystemer for informasjonssikkerhet.

- En ISO-kompatibel organisasjon vil ha en fordel i kontraktsforhandlinger og deltakelse i globale forretningsmuligheter.

- Ved å overholde ISO 27002 informasjonssikkerhetskontroller kan man dra nytte av lavere forsikringspremier fra tilbydere.

Implementeringsveiledning for samsvar med ISO 27001-standarden er mye referert innenfor ISO 27000-familien av standarder, inkludert ISO 27701. ISO 27002 informasjonssikkerhetskontroller kan kartlegges mot lignende standarder, f.eks. NIST, SOC2, CIS, TISAX® og mange flere.

ISO 27002:2022-revisjonen forklart

ISO/IEC 27002 har blitt revidert for å oppdatere informasjonssikkerhetskontrollene slik at de reflekterer utviklingen og gjeldende informasjonssikkerhetspraksis i ulike sektorer av virksomheter og myndigheter.

Den nye ISO 27002 2022-revisjonen ble publisert 15. februar 2022. Mange standarder og sikkerhetsrammeverk er relatert til eller bruker ISO 27002:2013s informasjonssikkerhetskontroller, og derfor vil denne nye revisjonen også påvirke dem.

ISO 27002:2013 omfang

ISO 27002:2013 er/var en anbefaling for et styringssystem for informasjonssikkerhet (ISMS) og går ned i et mye høyere detaljnivå enn vedlegg A-kontrollene til ISO 27001, som inneholder sikkerhetsteknikker, kontrollmål, sikkerhetskrav, tilgangskontroll , behandlingskontroller for informasjonssikkerhetsrisiko, personlige og proprietære informasjonskontroller samt generiske informasjonssikkerhetskontroller.

Det primære formålet med ISO 27002:2013 var å tilby omfattende informasjonssikkerhetsteknikker og aktivastyringskontroller for enhver organisasjon som enten trengte et nytt informasjonssikkerhetsstyringsprogram eller ønsket å forbedre sine eksisterende retningslinjer og praksiser for informasjonssikkerhet.

Hva har endret seg i ISO 27002:2022?

Den første betydelige endringen i standarden er overgangen fra en "Code of Practice" og posisjonering som et sett med informasjonssikkerhetskontroller som kan stå alene.

Den reviderte standarden gir en mer enkel struktur som kan brukes i hele en organisasjon. Den reviderte versjonen av ISO 27002 kan nå også brukes til å administrere en bredere risikoprofil. Dette inkluderer informasjonssikkerhet og de mer tekniske aspektene ved fysisk sikkerhet, ressursforvaltning, cybersikkerhet og de menneskelige ressurssikkerhetselementene som følger med personvern.

ISO 27002:2022 utvidet omfang

Den første umiddelbare endringen er navnet på standarden.

Tidligere hadde ISO 27002:2013 tittelen "Informasjonsteknologi - Sikkerhetsteknikker - Praksiskodeks for informasjonssikkerhetskontroller".

Standarden heter nå "Informasjonssikkerhet, Cybersecurity and Privacy Protection – Informasjonssikkerhetskontroller" i 2022-revisjonen.

Hvorfor har det endret seg?

Tatt i betraktning det moderne overholdelseslandskapet, forskrifter, f.eks. GDPR, POPIA og APPS og de utviklende forretningskontinuitets- og cyberrisikovanskene som organisasjoner står overfor – var behovet for ISO 27002 for å utvide omfanget av informasjonssikkerhetskontrollene.

Målet med den siste revisjonen (2022) var å forbedre intensjonen med standarden ved å gi et referansesett for informasjonssikkerhetskontrollmål og utvide omfanget for bruk i kontekstspesifikk informasjonssikkerhet, personvern og cybersikkerhetsrisikostyring.

Hvordan ISO 27002:2022 skiller seg fra ISO 27002:2013

Stort sett har antallet sikkerhetskontroller i den nye versjonen av ISO 27002:2022 gått ned fra 114 kontroller i 14 klausuler i 2013-utgaven til 93 kontroller i 2022-utgaven. Disse sikkerhetskontrollene er nå kategorisert i fire kontrolltemaer.

Kontroller forklart

En "kontroll" er definert som et tiltak som modifiserer eller opprettholder risiko. En informasjonssikkerhetspolicy kan for eksempel bare opprettholde risiko, mens overholdelse av informasjonssikkerhetspolicyen kan endre risiko. Dessuten beskriver noen kontroller det samme generiske tiltaket i ulike risikosammenhenger.

Få din guide til

ISO 27001 suksess

Alt du trenger å vite om å oppnå ISO 27001 første gang

Få din gratis guideSpesifikke endringer i detalj

Kontrollsettene er nå organisert i fire (4) sikkerhetskategorier eller -temaer i stedet for fjorten (14) kontrolldomener. (tidligere A5. til A.18)

De fire kategoriene inkluderer:

- Organisasjons

- Ansatte

- Fysisk

- teknologisk

- 93 kontroller i den nye versjonen av 27002

- 11 kontroller er nye

- Totalt 24 kontroller ble slått sammen fra to, tre eller flere sikkerhetskontroller fra 2013-versjonen; og de 58 kontrollene fra ISO 27002:2013 har blitt gjennomgått og revidert for å tilpasses det gjeldende miljøet for cybersikkerhet og informasjonssikkerhet.

- Vedlegg A, som inkluderer veiledning for bruk av attributter.

- Vedlegg B, som korresponderer med ISO/IEC 27001 2013. Det er i utgangspunktet to tabeller som kryssreferanser til kontrollnumre/identifikatorer for enkel referanse med detaljer om hva som er nytt og hva som er slått sammen.

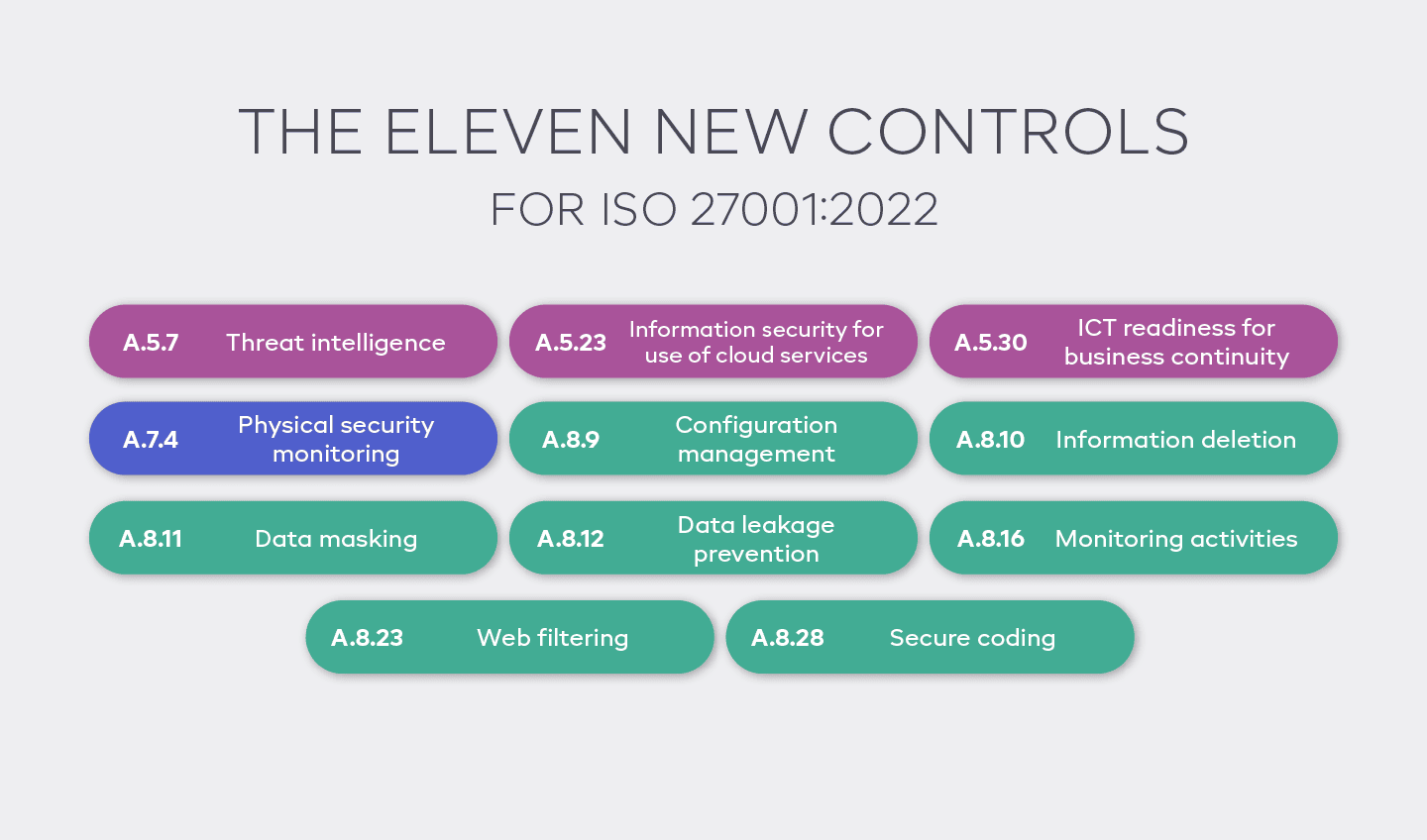

De nye kontrollene

- A.5.7 Trusseletterretning

- A.5.23 Informasjonssikkerhet for bruk av skytjenester

- A.5.30 IKT-beredskap for forretningskontinuitet

- A.7.4 Fysisk sikkerhetsovervåking

- A.8.9 Konfigurasjonsadministrasjon

- A.8.10 Sletting av informasjon

- A.8.11 Datamaskering

- A.8.12 Forebygging av datalekkasje

- A.8.16 Overvåkingsaktiviteter

- A.8.23 Nettfiltrering

- A.8.28 Sikker koding

Kontroller veiledningsanmeldelser og oppdateringer

Veiledningsdelen for hver kontroll har blitt gjennomgått og oppdatert (der det er nødvendig) for å gjenspeile gjeldende utvikling og praksis.

Språket som brukes gjennom veiledningsnotatene er mer robust enn den forrige versjonen; det er nå en økt forventning om at obligatoriske kontroller og organisasjoner i større grad skal kunne bevise samsvar. I tillegg er hver kontroll nå utstyrt med en 'Purpose'-erklæring og introduserer et sett med "Attributter" (se 4.2) til hver kontroll.

En virksomhet som implementerer kontroller kan velge hvilke som gjelder for dem basert på risiko, i tillegg til å legge til sine egne i et ISO 27001-kompatibelt ISMS (kontekstavhengig bruk).

ISO 27002-temaer og -attributter

Attributter er et middel for å kategorisere kontroller. Disse lar deg raskt justere kontrollutvalget etter vanlige bransjespråk og standarder.

Disse attributtene identifiserer nøkkelpunkter:

- Kontrolltype

- InfoSec-egenskaper

- Cybersikkerhetskonsepter

- Operasjonelle evner

- Sikkerhetsdomener

Bruken av attributter støtter arbeid som mange bedrifter allerede gjør innenfor deres risikovurdering og erklæring om anvendelighet (SOA). For eksempel kan cybersikkerhetskonsepter som ligner på NIST- og CIS-kontroller skilles ut, og de operasjonelle egenskapene knyttet til andre standarder kan gjenkjennes.

Hver kontroll har nå en tabell med et sett med foreslåtte attributter, og vedlegg A til ISO 27002:2022 gir et sett med anbefalte assosiasjoner.

Informasjonssikkerhetsegenskaper

Informasjonssikkerhet innebærer å beskytte ulike aspekter av informasjonen, som kan representeres av CIA-modellen. Disse aspektene inkluderer konfidensialitet, integritet og tilgjengelighet av informasjonen. Å forstå dette muliggjør formulering og implementering av effektive informasjonssikkerhetskontroller. Disse er nå definert som attributter per kontrollbasis.

CIA-modellen forklart

Konfidensialitet

Konfidensialiteten til informasjon betyr at det bør iverksettes tiltak for å beskytte den mot uautorisert tilgang. En måte å oppnå dette på er å håndheve ulike tilgangsnivåer for informasjon basert på hvem som trenger tilgang og hvor sensitiv informasjonen er. Noen metoder for å administrere konfidensialitet inkluderer fil- og volumkrypteringer, tilgangskontrolllister og filtillatelser.

Integritet

Dataintegritet er en integrert del av informasjonssikkerhetstriaden, rettet mot å beskytte data mot eventuelle uautoriserte endringer eller slettinger. Dette innebærer også å sikre at de uautoriserte endringene eller slettingene som er gjort i dataene kan angres.

Tilgjengelighet

Tilgjengelighet har som mål å sikre at dataene er tilgjengelige for de som trenger dem når det er nødvendig. Noen av informasjonssikkerhetsrisikoene for tilgjengelighet inkluderer sabotasje, maskinvarekorrupsjon, nettverksfeil og strømbrudd. Disse tre komponentene i informasjonssikkerhet fungerer hånd i hånd, og du kan ikke konsentrere deg om en av dem på bekostning av de andre.

Vi vil veilede deg hvert trinn på veien

Vårt innebygde verktøy tar deg fra oppsett til sertifisering med 100 % suksessrate.

Bestill en demonstrasjonCybersikkerhetskonsepter

Attributter for cybersikkerhetskonsepter introduseres i 2022-revisjonen av standarden. Disse attributtverdiene består av Identifiser, Beskytt, Oppdag, Svar og Gjenopprett. Dette samkjører ISO 27002 med ISO/IEC TS 27110, NIST Cyber Security Framework (CSF) og andre standarder.

- Identifiser – Utvikle organisasjonens forståelse for å administrere cybersikkerhetsrisiko for systemer, eiendeler, data og muligheter.

- Beskytt – Utvikle og implementere sikkerhetstiltak for å levere kritiske infrastrukturtjenester.

- oppdage – Utvikle og implementere passende aktiviteter for å identifisere forekomsten av en cybersikkerhetshendelse.

- Svare – Opprette og implementere passende aktiviteter for å iverksette tiltak som svar på oppdagede cybersikkerhetshendelser.

- Gjenopprette – Utvikle og implementere passende aktiviteter for å opprettholde planer for motstandskraft og for å gjenopprette eventuelle kapasiteter eller tjenester som ble svekket på grunn av en cybersikkerhetshendelse.

Operasjonelle evner

Operasjonell evne er en egenskap for å se kontroller fra utøverens perspektiv av informasjonssikkerhetsevner.

Disse inkluderer:

styring av eiendeler, informasjonsbeskyttelse, menneskelig sikkerhet, fysisk sikkerhet, system- og nettverkssikkerhet, applikasjonssikkerhet, sikker konfigurasjon, identitets- og tilgangsadministrasjon, trussel- og sårbarhetshåndtering, kontinuitet, leverandørforhold sikkerhet, lov og samsvar, hendelseshåndtering for informasjonssikkerhet og informasjonssikkerhetsforsikring.

Sikkerhetsdomener

Sikkerhetsdomener er en egenskap for å se kontroller fra perspektivet til fire informasjonssikkerhetsdomener: "Governance and Ecosystem" inkluderer "Information System Security Governance & Risk Management" og "Ecosystem cybersecurity management" (inkludert interne og eksterne interessenter);

- En kontroll kan ha ulike applikasjoner (f.eks. sikkerhetskopier bidrar til å beskytte mot skadevare, hacks, feil, ulykker, mekaniske havarier, branner etc., og kan inkludere stedfortreder og multi-kompetent erstatninger for kritiske personer og alternative leverandører/kilder til nødvendige informasjonstjenester).

- Det er vanligvis flere kontroller som kreves i en gitt applikasjon eller situasjon (f.eks. skadelig programvare kan reduseres ved hjelp av sikkerhetskopier, bevissthet, antivirus, nettverkstilgangskontroller pluss IDS/IPS og mer, samtidig som man unngår infeksjon er en kraftig tilnærming hvis den styrkes med retningslinjer og prosedyrer).

- Kontrollene vi ofte bruker (f.eks. sikkerhetskopier) er ikke alt-eller-ingenting, og består av en rekke mindre elementer (f.eks. backup involverer strategier, retningslinjer og prosedyrer, programvare, maskinvaretesting, gjenoppretting av hendelser, fysisk beskyttelse osv.).

Forenkle prosessen med ISMS.online

Mens mange ser på dette som den vanskelige delen, er det ISMS.online plattform og støtte gjør denne prosessen intuitiv. Bestill en plattformdemo for å se selv.

Bestill en plattformdemoVedlegg A forklart

Vedlegg A-tabellen viser bruken av attributter, og gir eksempler på hvordan man tildeler attributter til kontroller, og dermed oppretter forskjellige visninger (i henhold til 4.2).

Det bemerkes at filtrering eller sortering av matrisen kan oppnås ved å bruke et verktøy som et enkelt regneark eller en database, som kan inneholde mer informasjon som kontrolltekst, veiledning, organisasjonsspesifikk implementeringsveiledning eller attributter. ISMS.online letter automatisk disse assosiasjonene, noe som gjør hele prosessen uanstrengt.

Vedlegg B forklart

Vedlegg B.1 og B.2 tabeller gir enkle å navigere referansepunkter som gir bakoverkompatibilitet med ISO/IEC 27002:2013. Dette gjør det enkelt for organisasjoner som bruker den gamle ledelsesstandarden som trenger å gå over til ISO 27002:2020, eller for enkel referanse mellom standarder som bruker ISO 27002, f.eks. ISO 27001, ISO 27701 lignende. Igjen kartlegger ISMS.online automatisk de gamle til nye kontrollidentifikatorene på plattformen vår, og tar smerten ut av overgangen og implementeringen.

Nye kontroller

| ISO/IEC 27002:2022 kontrollidentifikator | ISO/IEC 27002:2013 Kontrollidentifikator | Kontrollnavn |

|---|---|---|

| 5.7 | Ny | Trusselintelligens |

| 5.23 | Ny | Informasjonssikkerhet for bruk av skytjenester |

| 5.30 | Ny | IKT-beredskap for forretningskontinuitet |

| 7.4 | Ny | Fysisk sikkerhetsovervåking |

| 8.9 | Ny | Konfigurasjonsstyring |

| 8.10 | Ny | Sletting av informasjon |

| 8.11 | Ny | Datamaskering |

| 8.12 | Ny | Forebygging av datalekkasje |

| 8.16 | Ny | Overvåking av aktiviteter |

| 8.23 | Ny | Web-filtrering |

| 8.28 | Ny | Sikker koding |

Organisasjonskontroller

Personkontroller

| ISO/IEC 27002:2022 kontrollidentifikator | ISO/IEC 27002:2013 Kontrollidentifikator | Kontrollnavn |

|---|---|---|

| 6.1 | 07.1.1 | Screening |

| 6.2 | 07.1.2 | Vilkår og betingelser for ansettelsen |

| 6.3 | 07.2.2 | Informasjonssikkerhetsbevissthet, utdanning og opplæring |

| 6.4 | 07.2.3 | Disiplinær prosess |

| 6.5 | 07.3.1 | Ansvar etter oppsigelse eller endring av arbeidsforhold |

| 6.6 | 13.2.4 | Avtaler om konfidensialitet eller taushetsplikt |

| 6.7 | 06.2.2 | Fjernarbeid |

| 6.8 | 16.1.2, 16.1.3 | Informasjonssikkerhet hendelsesrapportering |

Fysiske kontroller

| ISO/IEC 27002:2022 kontrollidentifikator | ISO/IEC 27002:2013 Kontrollidentifikator | Kontrollnavn |

|---|---|---|

| 7.1 | 11.1.1 | Fysiske sikkerhetsomkretser |

| 7.2 | 11.1.2, 11.1.6 | Fysisk inngang |

| 7.3 | 11.1.3 | Sikring av kontorer, rom og fasiliteter |

| 7.4 | Ny | Fysisk sikkerhetsovervåking |

| 7.5 | 11.1.4 | Beskyttelse mot fysiske og miljømessige trusler |

| 7.6 | 11.1.5 | Arbeid i sikre områder |

| 7.7 | 11.2.9 | Oversiktlig skrivebord og oversiktlig skjerm |

| 7.8 | 11.2.1 | Utstyrsplassering og beskyttelse |

| 7.9 | 11.2.6 | Sikkerhet av eiendeler utenfor lokaler |

| 7.10 | 08.3.1, 08.3.2, 08.3.3, 11.2.5 | Lagringsmedier |

| 7.11 | 11.2.2 | Støtteverktøy |

| 7.12 | 11.2.3 | Kablingssikkerhet |

| 7.13 | 11.2.4 | Vedlikehold av utstyr |

| 7.14 | 11.2.7 | Sikker avhending eller gjenbruk av utstyr |

Teknologiske kontroller

ISO 27001 vs ISO 27002

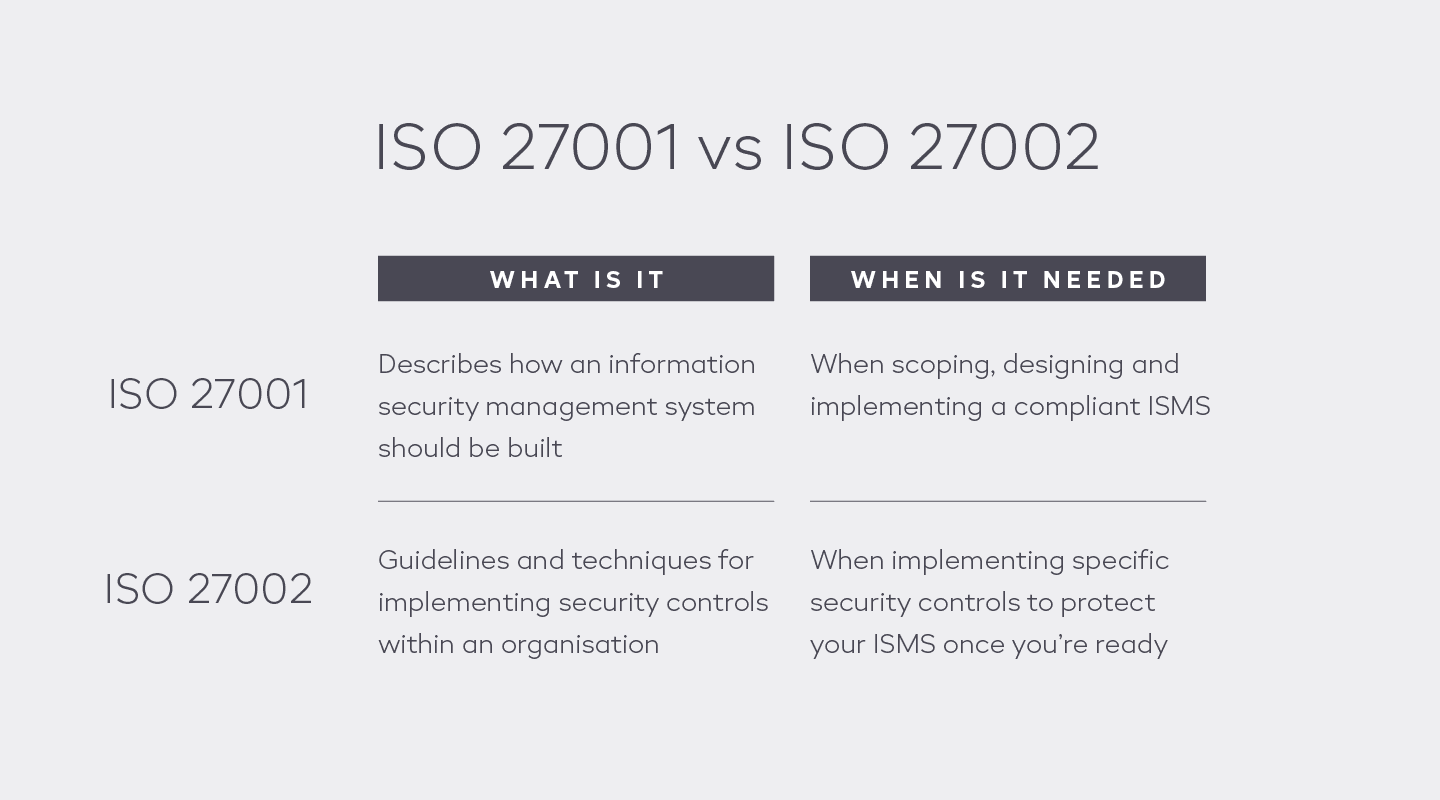

Organisasjoner som ønsker å utforske styringssystemer for informasjonssikkerhet kan ha kommet over både ISO 27001- og 27002-standardene.

ISO 27001 er den primære standarden i 27000-familien. Bedrifter kan bli sertifisert mot ISO 27001, men de kan ikke sertifisere mot ISO 27002:2022 siden det er en støttende standard/praksis.

ISO 27001 vedlegg A gir for eksempel en liste over sikkerhetskontroller, men forteller deg ikke hvordan du implementerer dem, men refererer heller til ISO 27002.

ISO 27002 gir omvendt veiledning om implementering av kontroller brukt i ISO 27001. Det fine med ISO 27002 er at kontrollene ikke er obligatoriske; selskaper kan bestemme om de vil bruke dem eller ikke, avhengig av om de er aktuelle i utgangspunktet.

Hvordan påvirker det deg?

Det vil gå en periode før organisasjoner er pålagt å ta i bruk den reviderte versjonen av ISO 27001 for sertifiseringsrevisjoner (minst ett år etter publisering, og vanligvis i forbindelse med neste resertifiseringssyklus), så de har god tid til å ta opp problemet Endringer.

Til syvende og sist bør ikke endringene ha en betydelig innvirkning på en organisasjons styringssystem for informasjonssikkerhet (ISMS) og evne til å opprettholde samsvar.

Det kan imidlertid være innvirkning på organisasjonens overordnede kontrollrammeverk, spesifikke kontroller og hvordan en organisasjon overvåker løpende etterlevelse.

Når organisasjoner konverterer til den nye standarden, må de revurdere hvordan deres rammeverk, kontroller og retningslinjer stemmer overens med den nye strukturen og oppdaterte ISO 27001/27002-kontroller.

ISO 27002 2022-revisjonen vil påvirke en organisasjon som følger:

- Hvis du allerede er ISO 27001 2013-sertifisert

- Er du midt sertifisert

- Hvis du er i ferd med å re-sertifisere

- Hvis du allerede er ISO 27001:2013-sertifisert

Hvis organisasjonen din allerede er sertifisert, trenger du ikke gjøre noe nå; den reviderte ISO 27002 2022-standarden vil være gjeldende ved fornyelse/resertifisering. Det er derfor naturlig at alle sertifiserte organisasjoner må forberede seg på den reviderte standarden ved resertifisering eller ved å ta i bruk nye sett med kontroller eller standarder, f.eks. ISO 27701 eller lignende.

Få et forsprang på 81 %

Vi har gjort det harde arbeidet for deg, og gir deg 81 % forsprang fra det øyeblikket du logger på.

Alt du trenger å gjøre er å fylle ut de tomme feltene.

Hvordan påvirker det (re)sertifiseringen din?

Anta at en organisasjon for øyeblikket er i ISO 27001 2013-sertifiserings- eller resertifiseringsprosessen. I så fall forventes det at de reviderer risikovurderingen sin og identifiserer de nye kontrollene som aktuelt og reviderer deres "erklæring om anvendelighet" ved å sammenligne de reviderte vedlegg A-kontrollene.

Siden det er nye kontroller, sammenslåtte kontroller og modifiserte eller tilleggsveiledninger til andre kontroller, må organisasjoner gjennomgå den reviderte ISO 27002:2022-standarden for eventuelle implementeringsendringer.

Selv om ISO 27001 revisjon 2022 ennå ikke er publisert, kontrollerer vedlegg B til ISO 27002-kart standardens 2013- og 2022-versjoner.

Anvendelseserklæringen din (SOA) bør fortsatt referere til vedlegg A til ISO 27001, mens kontrollene må referere til den reviderte ISO 27002:2022-standarden, som vil være et alternativt kontrollsett.

Trenger du å endre dokumentasjonen din?

Overholdelse av disse endringene bør inkludere:

- En oppdatering av risikobehandlingsprosessen med oppdaterte kontroller

- En oppdatering av din Anvendelseserklæring

- Oppdater gjeldende retningslinjer og prosedyrer med veiledning mot hver kontroll der det er nødvendig

Hvordan påvirker det din ISO 27001:2013

Inntil en ny ISO 27001 2022-standard er publisert, vil dagens ISO-sertifiseringsordninger fortsette, selv om kartlegging til de nye ISO 27002 2022-kontrollene vil være nødvendig via vedlegg B1.1 og B1.2, men ISO-erfarne revisorer vil gjenkjenne strukturen til kontrollene , vil derfor ha mer å jobbe med. Vedtak av ISO 27002:2022 kan gi en jevnere revisjon.

Kommende endringer i ISO 27001

De fleste informasjonssikkerhetseksperter forventer at ISO 27001-endringene vil være mindre tekstendringer med en mindre oppdatering av vedlegg A for å tilpasses ISO 27002 2022-revisjonen.

Hoveddelen av ISO 27001, som inkluderer punktene 4-10, vil ikke endres. Disse klausulene inkluderer omfang og kontekst, informasjonssikkerhetspolicy, risikostyring for ressurser som opplæring og bevissthet om kommunikasjon og dokumentkontroll til overvåking og måling av operasjonelle aktiviteter av en internrevisjonsavdeling til korrigerende handlinger.

Kun kontrollene oppført i ISO 27001 vedlegg A og ISO 27002 vil bli oppdatert.

Endringer i ISO 27001:2022 vedlegg A vil være fullstendig på linje med endringer i ISO 27002:2022

Er noen andre 27000-standarder berørt?

Ledelsessystemstandarder og rammeverk knyttet til og basert på ISO/IEC 27002:2013-versjonen vil føle endringen.

Endringene vil ha en ekstra innvirkning når de går over til relaterte standarder som ISO 27017 skysikkerhet, ISO 27701 personvern og ulike nasjonale standarder som har vedtatt eller inkorporert gjeldende krav og veiledning.

Dette bør skje etter hvert som gjennomgangs- og oppdateringssyklusene for disse standardene skjer i løpet av de neste årene, og ytterligere innvirkning kan forventes for lokale standarder og rammeverk.

Demonstrerer god praksis for ISO 27002

Fysisk og miljømessig

De fysiske og miljømessige aspektene ved en organisasjon er avgjørende for å bestemme informasjonssikkerheten. De riktige kontrollene og prosedyrene vil sikre den fysiske sikkerheten til en organisasjons informasjon ved å begrense tilgangen til uautoriserte parter og beskytte dem mot skader som brann og andre katastrofer.

Noen av informasjonssikkerhetsteknikkene inkluderer:

- Det må iverksettes tiltak for å overvåke og begrense den fysiske tilgangen til organisasjonens lokaler og støtteinfrastruktur, som klimaanlegg og strøm. Dette vil forhindre og sikre oppdagelse og korrigering av uautorisert tilgang, hærverk, kriminell skade og annen tukling som kan oppstå.

- Sensitive områder må gis delvis tilgang og listen over autoriserte personer må periodisk gjennomgås og godkjennes (minst en gang i året) av avdelingen for fysisk sikkerhet eller administrasjonen.

- Videoopptak, fotografering eller enhver annen form for digital opptak bør være forbudt i begrensede områder, unntatt med tillatelse fra den relevante myndigheten.

- Overvåking bør settes rundt lokalene på steder som innganger, utganger og begrensede områder. Disse opptakene bør overvåkes døgnet rundt av opplært personell og lagres i minst en måned i tilfelle en gjennomgang er nødvendig.

- Begrenset tilgang i form av adgangskort bør gis for å gi tidsbegrenset tilgang til leverandører, praktikanter, tredjeparter, konsulenter og annet personell som er autentisert for å få tilgang til områdene.

- Besøkende til organisasjonene bør til enhver tid ledsages av en ansatt unntatt ved bruk av åpne områder som resepsjonens foaje og toaletter.

Human Resources

Disse tiltakene tar sikte på å sikre at organisasjonens informasjon er trygg for de ansatte i organisasjonen.

Noen standarder for menneskelig informasjonssikkerhet inkluderer:

- Hver ansatt bør undersøkes før ansettelse for å bekrefte sin identitet, sine profesjonelle referanser og sin generelle oppførsel. Disse bør spesielt være strenge dersom de skal innta pålitelige informasjonssikkerhetsstillinger i organisasjonen.

- Alle ansatte bør godta en bindende taushetsplikt eller konfidensialitetsavtale. Dette vil diktere nivået av skjønn de håndterer den personlige og proprietære informasjonen de kommer i kontakt med i løpet av sin ansettelse.

- Personalavdelingen skal informere økonomi, administrasjon og andre relevante avdelinger når en ansatt blir ansatt, suspendert, sparket, overført, i langtidspermisjon og andre forhold som kan kreve endring av tillatelsene deres.

- Når HR-avdelingen informerer de andre avdelingene om endringen av en ansatts status, bør dette følges av justering av relevante fysiske og logiske tilgangsrettigheter.

- Ansattes ledere bør følge opp for å sikre at alle nøkler, adgangskort, IT-utstyr, lagringsenheter og alle andre virksomhetsmidler returneres før arbeidsforholdet avsluttes.

Access Control

Tilgangskontroll involverer passord, nøkkelkort eller andre sikkerhetsbegrensninger som er utformet for å begrense tilgjengeligheten til selskapets informasjon og systemer.

Noen av dem inkluderer:

- Tilgangen til bedriftsnettverk, IT-systemer, informasjon og applikasjoner bør kontrolleres basert på rollen til brukerne eller som spesifisert av relevante eiere av informasjonsmidler eller organisatoriske prosedyrer.

- Restriksjoner må settes for å varsle systemet og/eller låse ut brukerkontoer etter et forhåndsdefinert antall mislykkede påloggingsforsøk. Disse bør følges opp for å eliminere risikoen for bruddforsøk.

- Alle bedriftsarbeidsstasjoner/-PCer bør ha passordbeskyttede skjermsparere med tidsavbrudd på mindre enn 10 minutter med inaktivitet.

- De privilegerte tilgangsrettighetene, som for de som kreves med administrasjon, konfigurasjon, administrasjon, sikkerhet og overvåking av IT-systemene, bør også gjennomgås med jevne mellomrom av det relevante informasjonssikkerhetsorganet.

- Passordfrasene og passordene må være komplekse og lange med en kombinasjon av tall, bokstaver og spesialtegn for å gjøre dem umulige å gjette. Disse skal ikke lagres i noe skriftlig eller lesbart format.

- Organisasjonen bør deaktivere all skrivetilgang til flyttbare medier som CD/DVD-brennere på alle selskapets datamaskiner med mindre det er autorisert av spesifikke forretningsgrunner.

Neste trinn

Når det gjelder de neste trinnene, inkluderer hovedaktivitetene følgende:

- Kjøper den oppdaterte standarden.

- Gjennomgå den nye ISO 27002-standarden og dens kontrollendringer.

- Gjennomfør en risikovurdering/analyse.

- For å redusere eventuelle identifiserte risikoer, velg de mest hensiktsmessige kontrollene og oppdater ISMS-retningslinjene, standardene osv., tilsvarende.

- Oppdater din Anvendelseserklæring (SoA).

Dette vil hjelpe deg med å komme i forkant av spillet for ny sertifisering eller vedtak av ytterligere ISO 27000-familiestandarder/-rammeverk, f.eks. ISO 27018, 27017, 27032, som er allment forventet å bli oppdatert kort tid etter ISO 27001:2022-revisjonen.

Få et forsprang på 81 %

Vi har gjort det harde arbeidet for deg, og gir deg 81 % forsprang fra det øyeblikket du logger på.

Alt du trenger å gjøre er å fylle ut de tomme feltene.

Spørsmål og svar

Hvem kan implementere ISO 27002

ISO/IEC 27002:2022 er designet for alle som initierer, implementerer eller vedlikeholder et ISMS-system. Ved å ta i bruk denne oppdaterte versjonen kan du etablere sikkerhetskontroller som er robuste, relevante og egnet for organisasjonens miljø.

Organisasjoner av alle størrelser og sikkerhetsmodenhetsnivåer kan dra nytte av å følge ISO 27002-kodeksen. Hos ISMS.online er vi her for å hjelpe deg med å implementere ISO 27002:2022.

Slik kommer du i gang med ISO 27002

Det er enkelt å ta fatt på ISO 27002-reisen. Hos ISMS.online anbefaler vi disse åtte trinnene for en jevn implementering:

- Forstå ISO 27002-standarden: ISO 27002 er en internasjonal standard som tilbyr retningslinjer for valg og implementering av informasjonssikkerhetskontroller og -praksis. Gjelder for organisasjoner i alle bransjer og størrelser, og bidrar til å utvikle retningslinjer for informasjonssikkerhetsadministrasjon skreddersydd for din spesifikke kontekst.

- Studer kontrollkategoriene: ISO 27002:2022 presenterer fire kategorier informasjonssikkerhetskontroller: organisatorisk, menneskelig, fysisk og teknologisk.

- Skaff ISO 27002:2022-standarden: Kjøp hele ISO 27002:2022-standarden fra ISOs nettsted.

- Forstå forholdet mellom ISO 27001 og ISO 27002: ISO 27001 skisserer mål eller mål for informasjonssikkerhetsstyring, mens ISO 27002 gir detaljert veiledning om implementering av kontrollene som kreves for å oppfylle disse målene.

- Bli trent og sertifisert: Meld deg på ISO/IEC 27002 opplæringskurs for å få nødvendig kunnskap for å velge, implementere og administrere kontrollene spesifisert i standarden.

- Implementer kontrollene: Bruk retningslinjene gitt i ISO 27002:2022 for å velge og implementere de riktige kontrollene for din organisasjons spesifikke kontekst.

- Hold deg oppdatert på revisjoner og oppdateringer: ISO 27002 gjennomgår revisjoner for å ta hensyn til endringer i teknologi, juridiske krav og beste praksis. Sørg for at du holder deg oppdatert på nye versjoner og inkorporer eventuelle relevante endringer i organisasjonens styringssystem for informasjonssikkerhet.

- Overvåke og forbedre: Overvåk kontinuerlig effektiviteten til styringssystemet for informasjonssikkerhet og foreta forbedringer etter behov.

Oppdag hvordan ISMS.online kan hjelpe deg med å komme i gang med ISO 27002:2022-implementering.

Er sertifisering ISO 27002 mulig

Sertifisering for ISO 27002 er ikke mulig, da det ikke er en ledelsesstandard og ikke definerer hvordan et system skal kjøres.

Imidlertid spiller ISO 27002:2022 en avgjørende rolle for å hjelpe organisasjoner som din med å oppfylle ISO 27001:2022-sertifiseringskravene.

Hos ISMS.online gir vi retningslinjer for implementering, administrering og kontinuerlig forbedring av styringssystemet for informasjonssikkerhet.

Er det noen ISO 27002-krav

ISO 27002:2022-standarden har ingen eksplisitte krav til organisasjoner.

Den gir bare forslag som organisasjoner bør implementere i henhold til arten av deres spesifikke informasjonssikkerhetsrisikoer.

Med ISMS.online kan du finne ut hvilke sikkerhetsrisikoer din organisasjon bør være klar over.

Hva er de nasjonale ekvivalentene til ISO 27002

Det finnes ulike standarder i ulike land som tilsvarer ISO 27002. Til tross for lokale publiserings- og oversettelsesforsinkelser som fører til at disse ekvivalentene kommer måneder etter revisjonen og utgivelsen av hoved ISO/IEC-standarden, sørger nasjonale organer for at innholdet er nøyaktig oversatt til reflekterer ISO 27002 i sin helhet.

Nedenfor er noen av de nasjonale ekvivalente standardene for ISO 27002 i forskjellige land:

- Argentina – IRAM-ISO-IEC 27002:2008

- Australia og New Zealand – AS/NZS ISO/IEC 27002:2006

- Brasil – ISO/IEC NBR 17799/2007 – 27002

- Indonesia – SNI ISO/IEC 27002:2014

- Chile – NCH2777 ISO/IEC 17799/2000

- Kina – GB/T 22081-2008

- Tsjekkia – ČSN ISO/IEC 27002:2006

- Kroatia – HRN ISO/IEC 27002:2013

- Danmark – DS/ISO27002:2014 (DK)

- Estland – EVS-ISO/IEC 17799:2003, 2005-versjon i oversettelse

- Tyskland – DIN ISO/IEC 27002:2008

- Japan – JIS Q 27002

- Litauen – LST ISO/IEC 27002:2009 (vedtatt ISO/IEC 27002:2005, ISO/IEC 17799:2005)

- Mexico – NMX-I-27002-NYCE-2015

- Nederland – NEN-ISO/IEC 27002:2013

- Peru – NTP-ISO/IEC 17799:2007

- Polen – PN-ISO/IEC 17799:2007, basert på ISO/IEC 17799:2005

- Russland – ГОСТ Р ИСО/МЭК 27002-2012, basert på ISO/IEC 27002:2005

- Slovakia – STN ISO/IEC 27002:2006

- Sør-Afrika – SANS 27002:2014/ISO/IEC 27002:2013[3]

- Spania – UNE 71501

- Sverige – SS-ISO/IEC 27002:2014

- Tyrkia – TS ISO/IEC 27002

- Thailand – UNIT/ISO

- Ukraina – СОУ Н НБУ 65.1 СУІБ 2.0:2010

- Storbritannia – BS ISO/IEC 27002:2005

- Uruguay – UNIT/ISO 17799:2005