National Institute of Standards and Technology (NIST) i USA har laget et rammeverk for å hjelpe organisasjoner med å tilpasse sin forsvarsplanlegging for cybersikkerhet og beskytte infrastrukturen fra å bli kompromittert av trusselen om nettkriminalitet.

NIST Cyber Security gir organisasjoner i privat sektor et rammeverk av retningslinjer og kontroller for å forhindre angrep fra nettkriminelle og oppdage og svare på de som får tilgang.

I den følgende videoen forklarer National Institute of Standards and Technology mer om NIST-rammeverkets opprinnelige mål, standardene, retningslinjene og beste praksis bak det.

Vi kan ikke tenke på noe selskap hvis tjeneste kan holde et lys til ISMS.online.

De Nasjonalt institutt for standarder og teknologi er kjent under sitt akronym NIST. Dette er et ikke-regulerende statlig byrå opprettet for å drive innovasjon og fremme industriell konkurranseevne innen vitenskap, ingeniørvitenskap og teknologi.

NISTs primære rolle er å lage beste praksis for organisasjoner og offentlige etater å følge. Formålet med disse sikkerhetsstandardene er å forbedre sikkerhetsstillingen til offentlige etater og private virksomheter som håndterer offentlige data.

NIST Cybersecurity Framework (CSF) er et sett med retningslinjer og beste praksis utviklet for å hjelpe organisasjoner med å forbedre sine Cybersecurity-strategier, som NIST utviklet.

Rammeverket tar sikte på å standardisere nettsikkerhetspraksis slik at organisasjoner kan bruke en enkelt eller enhetlig tilnærming for beskyttelse mot nettangrep.

De fleste organisasjoner er ikke pålagt å følge NIST-samsvaret, selv om det er anbefalt for dem. Amerikanske føderale byråer har vært pålagt å følge NIST-standarder siden 2017 på grunn av at NIST selv er en del av den amerikanske regjeringen.

Underleverandører og entreprenører som jobber med den føderale regjeringen må følge NIST sikkerhetsstandarder. Hvis en entreprenør har en historie med manglende overholdelse av NIST, risikerer de å bli ekskludert fra offentlige kontrakter i fremtiden.

NIST-retningslinjer kan bidra til å holde systemene dine beskyttet mot ondsinnede angrep og menneskelige feil. Å følge rammeverket vil hjelpe organisasjonen din med å oppfylle kravene til Health Insurance Portability and Accountability Act (HIPPA) og Federal Information Security Management Act (FISMA), som er obligatoriske forskrifter.

Organisasjoner lener seg inn i NIST-overholdelse som en industristandard på grunn av fordelene det kan gi. NIST-kultur er avgjørende for private selskaper for å fremme en bedre forståelse av datahåndtering.

ISMS.online gjør det så enkelt som mulig å sette opp og administrere ISMS.

Både NIST og International Organization for Standardization (ISO) har bransjeledende tilnærminger til informasjonssikkerhet. NIST Cybersecurity Framework er mer vanlig sammenlignet med ISO 27001, spesifikasjonen for en styringssystem for informasjonssikkerhet (ISMS).

Begge tilbyr rammer for håndtering av cybersikkerhetsrisiko. NIST CSF-rammeverket vil være enkelt å integrere i en organisasjon som ønsker å overholde ISO 27001-standardene.

Kontrolltiltakene er svært like, definisjonene og kodene er svært like på tvers av rammeverk. Begge rammene har et enkelt ordforråd som lar deg kommunisere tydelig om cybersikkerhetsspørsmål.

Risikomodenhet, sertifisering og kostnader er noen av forskjellene mellom NIST CSF vs ISO 27001.

Hvis du er i de tidlige stadiene av å utvikle en cybersikkerhet risikostyringsplan eller prøver å redusere tidligere feil, kan NIST CSF være det beste valget. ISO 27001 er et godt valg for modne organisasjoner som søker et mer verdensomspennende anerkjent rammeverk.

ISO 27001 tilbyr sertifisering via tredjepartsrevisjon som kan være kostbart, men som kan forbedre organisasjonens rykte som en virksomhet som investorer kan stole på – NIST CSF tilbyr ikke den typen sertifisering.

NIST CSF er tilgjengelig gratis, mens ISO 27001 tar betalt for tilgang til dokumentasjonen deres – et oppstartsselskap vil kanskje starte sitt risikostyringsprogram for cybersikkerhet med NIST Cyber Security Framework og deretter gjøre en større investering i prosessen etter hvert som de skalerer med ISO 27001.

Jeg vil absolutt anbefale ISMS.online, det gjør oppsett og administrasjon av ISMS så enkelt som det kan bli.

ISMS.online vil spare deg for tid og penger

Få ditt tilbudHva som er riktig for din virksomhet er avhengig av modenhet, mål og spesifikke risikostyringsbehov. ISO 27001 er et godt valg for modne organisasjoner som møter eksternt press for å sertifisere.

Organisasjonen din er kanskje ikke klar til å investere i en ISO 27001-sertifiseringsreise ennå, eller kanskje på et stadium der den vil dra nytte av det klare vurderingsrammeverket som tilbys av NIST-rammeverket.

NIST CSF-rammeverket kan være et sterkt utgangspunkt for din ISO 27001-sertifiseringsreise etter hvert som organisasjonen din modnes.

Uansett om du begynner med NIST CSF eller vokser med ISO/IEC 27001, vil et proaktivt og effektivt styringssystem for informasjonssikkerhet hjelpe deg med å nå organisasjonsoverholdelse.

Det høyeste abstraksjonsnivået i rammeverket er Fem kjernefunksjoner. De er grunnlaget for rammekjernen, og alle andre elementer er organisert rundt dem.

La oss ta en dypere titt på NIST Cybersecurity Frameworks fem funksjoner.

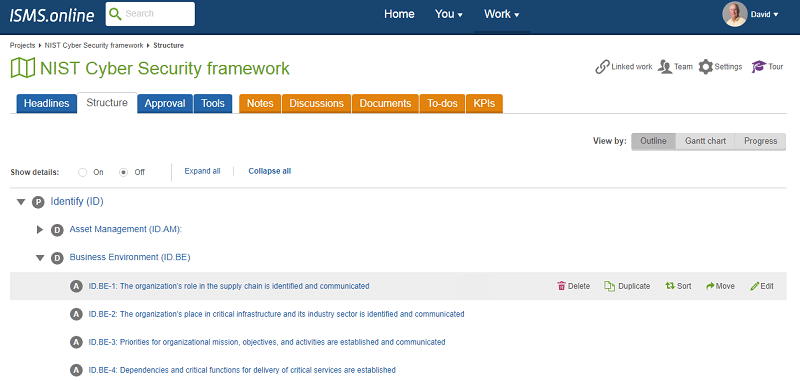

Identifikasjonsfunksjonen kan bidra til å utvikle en organisasjonsforståelse for å håndtere cybersikkerhetsrisiko for systemer, mennesker, eiendeler, data og evner.

For innsatsforståelse i en forretningssammenheng kan en organisasjon fokusere og prioritere sin innsats, i samsvar med dens risikostyringsstrategi og forretningsbehov, på grunn av ressursene som støtter kritiske funksjoner og relaterte cybersikkerhetsrisikoer.

Protect-funksjonen skisserer passende sikkerhetstiltak for å sikre levering av kritiske infrastrukturtjenester. Det er mulig å begrense eller begrense virkningen av en potensiell cybersikkerhetshendelse ved hjelp av Protect-funksjonen.

Egnede aktiviteter for å identifisere forekomsten av en cyberhendelse er definert av Oppdag-funksjonen. Detect-funksjonen gjør det mulig å oppdage datasikkerhetshendelser i tide.

Passende aktiviteter er inkludert i responsfunksjonen for å iverksette tiltak angående en identifisert cybersikkerhetshendelse. Responsfunksjonen bidrar til å støtte muligheten til å begrense konsekvensene av en potensiell cybersikkerhetshendelse.

Gjenopprettingsfunksjonen identifiserer aktiviteter for å opprettholde resiliensplaner og gjenopprette tjenester som er berørt av en cybersikkerhetshendelse. Gjenopprettingsfunksjonen hjelper rettidig gjenoppretting til normal drift for å redusere konsekvensene av en cybersikkerhetshendelse.

Det anbefales å følge disse fem funksjonene som beste praksis, da de ikke bare gjelder for cybersikkerhetsrisikostyringsfunksjoner, men for risikostyring som helhet.

Last ned din gratis guide

for å strømlinjeforme din Infosec

Vi begynte å bruke regneark, og det var et mareritt. Med ISMS.online-løsningen ble alt det harde arbeidet gjort enkelt.

I hvilken grad en organisasjons cybersikkerhetsrisikostyringspraksis viser egenskapene som er definert i rammeverket refereres til som tier.

Nivå 1 til nivå 4 beskriver en økende grad av strenghet og hvor godt integrerte cybersikkerhetsrisikobeslutninger er i bredere risikobeslutninger. I hvilken grad organisasjonen deler og mottar cybersikkerhetsinformasjon fra eksterne parter.

Nivåer representerer ikke nødvendigvis modenhetsnivåer; organisasjonen bør bestemme ønsket nivå.

Bedrifter bør sikre at det valgte nivået oppfyller organisasjonens mål, reduserer cybersikkerhetsrisikoen til nivåer som er akseptable for organisasjonen, og er gjennomførbart å implementere.

Bestill en skreddersydd praktisk økt basert på dine behov og mål.

ISMS.online kan gi deg en plattform for å komme deg på vei til å nå standarden

Hver del av NIST Cyber Security er detaljert i den sikre plattformen, noe som gjør det enkelt å følge.

Dette reduserer arbeidsmengden, kostnadene og stresset ved å ikke vite om du har gjort alt riktig.

Profiler er en organisasjons spesielle justering av deres krav og mål, risikovilje og ressurser mot ønsket utfall av rammeverkkjernen.

Profiler kan identifisere muligheter for å forbedre cybersikkerhetsposisjonen ved å sammenligne en "nåværende" profil med en "mål"-profil.

Profiler brukes til å forbedre cybersikkerhetsrammeverket for å tjene virksomheten best. Rammeverket er frivillig, så det er ingen riktig eller gal måte å gjøre det på.

For å opprette en profil for nåværende tilstand må en organisasjon kartlegge sine krav til cybersikkerhet, oppdragsmål, driftsmetodikk og gjeldende praksis. De må kartlegge mot underkategoriene til rammekjernen.

Kravene og målene kan sammenlignes med organisasjonens nåværende tilstand for å få en forståelse av hullene.

En prioritert implementeringsplan kan lages gjennom opprettelsen av disse profilene og gapanalysen. Prioriteten, størrelsen på gapet og estimert kostnad for korrigerende tiltak hjelp til å planlegge og budsjettere for å forbedre organisasjonens cybersikkerhet.

NIST SP 800-53 er kjent som National Institute of Standards and Technology Special Publication 800-53, Security and Privacy Controls for Federal Information Systems and Organization.

Det ble etablert for å oppmuntre og bistå innovasjon og vitenskap ved å fremme og opprettholde et sett med industristandarder.

NIST SP 800-53 er et sett med retningslinjer og standarder som hjelper føderale byråer og entreprenører med å oppfylle deres krav til cybersikkerhet. Spesialpublikasjon 800-53 omhandler sikkerhetskontroller eller sikkerhetstiltak for føderale informasjonssystemer og virksomheter.

NIST SP 800-171 er et rammeverk som skisserer de nødvendige sikkerhetsstandardene og praksisene for ikke-føderale organisasjoner som håndterer Kontrollert uklassifisert informasjon (CUI) på deres nettverk.

Først publisert i juni 2015, inkluderte den en rekke nye standarder introdusert for å styrke cybersikkerhetsresistens i både privat og offentlig sektor. Også kjent som NIST SP 800-171, trådte den i full effekt 31. desember 2017. Den siste versjonen, kjent som «revisjon 2», ble utgitt i februar 2020.

NIST SP 800-207 er en omfattende publikasjon fra National Institute of Standards and Technology (NIST) som gir veiledning om ulike aspekter ved cybersikkerhet. Den dekker et bredt spekter av emner, inkludert utvikling av et cybersikkerhetsrammeverk, implementering av en Zero Trust Architecture (ZTA), sikkerhetskrav for cloud computing, sikkerhet for nasjonale sikkerhetssertifikater, implementering av en identitetskontrollprosess, autentisering og livssyklusadministrasjon for digital identiteter, og bruk av kryptografiske kontroller for å beskytte personlig identifiserbar informasjon (PII).

Dokumentet gir detaljerte trinn for å lage et cybersikkerhetsrammeverk skreddersydd for en organisasjons spesifikke behov, og veiledning om hvordan det implementeres og vedlikeholdes. Den skisserer prinsippene og komponentene i et ZTA-system, og hvordan man vurderer sikkerhetsstillingen til en organisasjon. Den gir også et sett med sikkerhetskontroller og beste praksis for implementering av et ZTA-system.

Når det gjelder cloud computing, skisserer den sikkerhetskontrollene og prosessene som organisasjoner bør implementere for å beskytte sine skybaserte systemer og data. Den gir veiledning om hvordan man vurderer sikkerheten til skytjenester og hvordan man utvikler en skysikkerhetsstrategi.

Publikasjonen gir også veiledning om utstedelse, forvaltning og bruk av nasjonale sikkerhetssertifikater, og rollene og ansvaret til sertifikatmyndighetene og sertifikatinnehaverne. Den skisserer kravene til identitetskontroll, inkludert bruk av metoder, teknologier og tjenester for identitetskontroll.

Videre gir den veiledning om autentisering og livssyklusadministrasjon for digitale identiteter, inkludert bruk av multifaktorautentisering, risikobasert autentisering og forent identitetsadministrasjon. Den gir også veiledning om bruk av kryptografiske kontroller for å beskytte PII.

NIST legger den grunnleggende protokollen for bedrifter å følge når de ønsker å oppnå samsvar med spesifikke regelverk, som f.eks. HIPAA og FISMA.

Det er viktig å huske at å overholde NIST ikke er en fullstendig forsikring om at dataene dine er sikre. NIST ber bedrifter om å inventere cyberaktivaene sine ved å bruke en verdibasert tilnærming for å finne de mest sensitive dataene og prioritere beskyttelsesinnsats rundt dem.

NIST-standarder er basert på beste praksis fra flere sikkerhetsdokumenter, organisasjoner, publikasjoner og er utformet som et rammeverk for føderale byråer og programmer som krever strenge sikkerhetstiltak.

Det hjelper å drive oppførselen vår på en positiv måte som fungerer for oss

og vår kultur.