Søkelys på detaljhandel: informasjonssikkerhet og personvern

Innholdsfortegnelse:

- 1) Cybertruslene som detaljhandelen står overfor

- 2) Hva er de kritiske informasjonssikkerhetsstandardene og forskriftene i detaljhandelen

- 3) Konsekvensene av dårlig informasjons- og datasikkerhetspraksis i detaljhandelen

- 4) En standardbasert tilnærming til detaljhandelscybersikkerhet

- 5) PCI-DSS og ISO 27001:2022

- 6) Ta en sikker holdning mot cybersikkerhetstrusler i detaljhandelen

I følge Office for National Statistics, i november 2023, 30 % av alt detaljsalg i Storbritannia ble gjort onlinee. I mellomtiden fant en rapport fra sikkerhetsvirksomheten Sophos det to av tre bedrifter i varehandelen rapporterte løsepenge-angrep i 2022. Med så mange forbrukere som handler på nettet, er kundedata en fristende premie for hackere som kan tjene på å selge eller misbruke disse dataene.

I tillegg til økende cybertrusler, må forhandlere overholde flere cybersikkerhetsforskrifter. Dette regelverket og risikoen for angrep fra trusselaktører gjør at cybersikkerhet i detaljhandelen bør være i forkant av merkevarenes sinn.

Hvordan kan du møte beste praksis for cybersikkerhet i detaljhandelen i møte med teknologiske fremskritt, strenge regler og cybertrusler?

Cybertruslene som detaljhandelen står overfor

Det første trinnet for å sikre motstandskraft mot informasjonssikkerhet er å forstå cybersikkerhetsutfordringene virksomheten din kan møte. Nettsikkerhet for detaljhandel har en rekke trusler, som omfatter alt fra tilsiktede nettangrep til utilsiktede sikkerhetsbrudd.

Phishing

I et phishing-forsøk utgir nettkriminelle seg som pålitelige personer eller selskaper for å overbevise offeret om å avsløre personlig informasjon, for eksempel passord, som deretter kan brukes til å få tilgang til kontoer og sensitiv kundedata. En rapport av Zscaler ThreatLabz fant ut at detaljhandelen så en økning på 436 % i phishing-angrep fra 2020 til 2021.

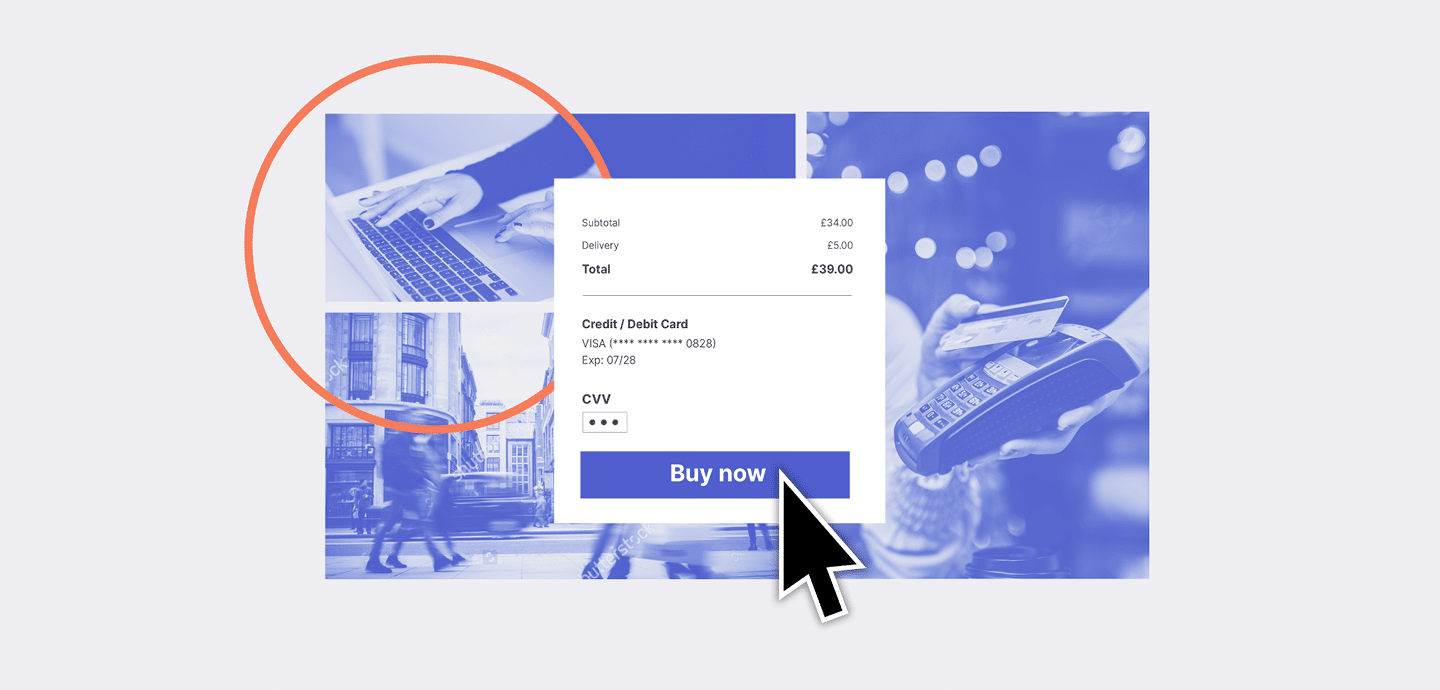

Point-of-Sale-angrep

Ved salgsstedsangrep (POS) utnytter angripere svak nettverkssikkerhet ved å installere skadelig programvare på systemer som brukes til å utføre økonomiske transaksjoner. Ved å bruke denne skadelige programvaren kan nettkriminelle enkelt stjele kundebetalingsdata, inkludert kredittkortdata, fra betalingssystemer.

ransomware

Ransomware er skadelig programvare utviklet for å hindre en organisasjon fra å få tilgang til systemene sine ved å kryptere dataene og kreve løsepenger.

Sophos sin Status for løsepengevare i detaljhandel 2023 rapporten fant at 69 % av detaljhandelsorganisasjonene møtte løsepengevareangrep i 2023, en nedgang fra 77 % i 2022. Imidlertid oppga 71 % av disse organisasjonene at angripere hadde vellykket kryptert dataene sine, og bare én av fire (26%) av forhandlerne stoppet angrep før dataene deres ble kryptert.

Supply Chain Angrep

Supply chain angrep målrette mot forhandlere ved å fokusere på sårbarheter i deres forsyningskjeder, vanligvis gjennom leverandører med svak sikkerhet som har tilgang til forhandlernes programvare eller systemer. Ved å bruke disse tredjepartene infiltrerer nettkriminelle målforhandlerens system eller nettverk for å få tilgang til sensitive data.

Hva er de kritiske informasjonssikkerhetsstandardene og forskriftene i detaljhandelen

Når du forstår risikoen detaljhandelsorganisasjoner står overfor, er neste trinn å gå gjennom mengden av standarder og forskrifter organisasjonen din må være klar over og overholde. Avhengig av hvor du opererer og hvilke kunder du betjener, kan det være mye å vurdere; nedenfor er en oppsummering av de viktigste som forhandlere må vurdere.

Generell databeskyttelsesforordning (GDPR)

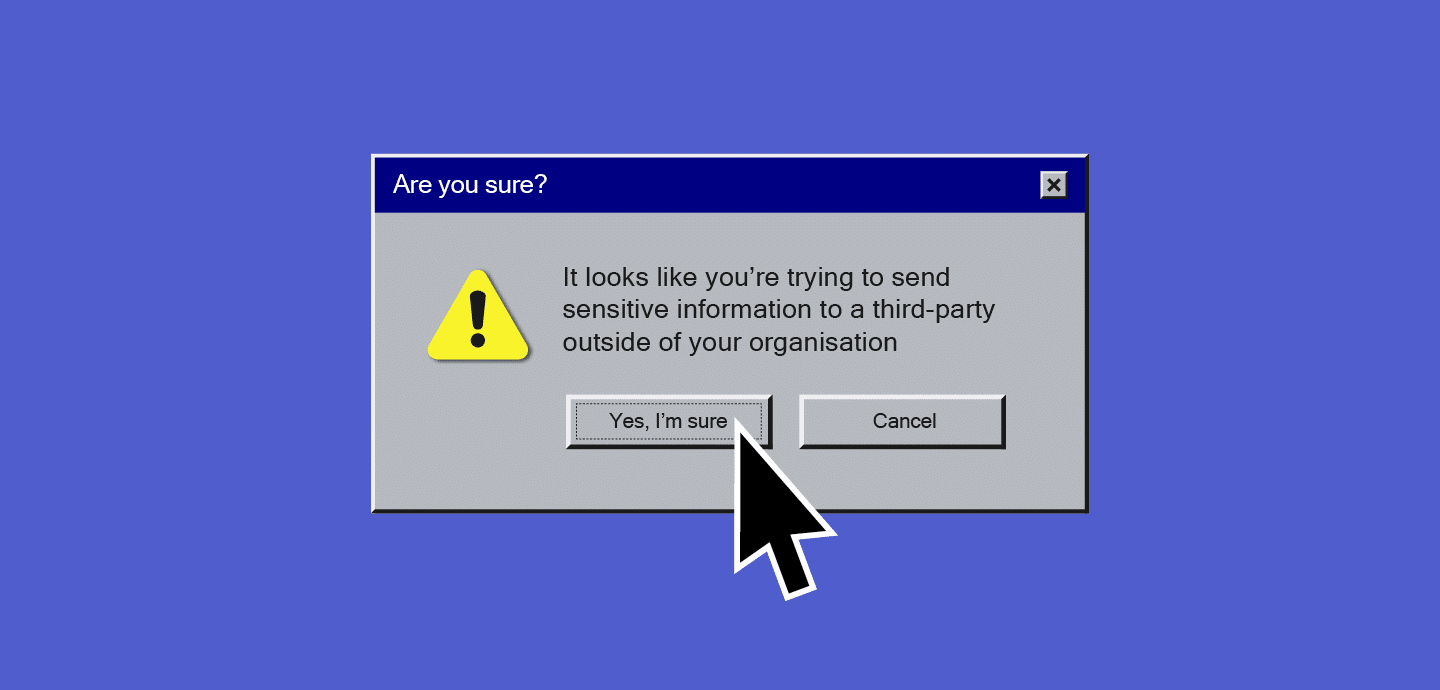

Forhandlere og e-handelsselskaper må følge EUs generelle databeskyttelsesforordning (GDPR) ved innsamling og håndtering av europeiske kundedata, uavhengig av om de er en EU-basert organisasjon eller ikke. GDPR pålegger at selskaper skal få klart, bekreftende samtykke når de samler inn personlig informasjon som navn, kontaktinformasjon, kjøpshistorikk og all data som brukes til atferdsprofilering eller målrettede reklameformål.

Spesifikt kreves det gjennomsiktig varsel og eksplisitt samtykke for å melde seg på for å behandle kundenes personopplysninger for adferdsreklame. Dette inkluderer å bygge profiler som analyserer eller forutsier personlige preferanser, interesser, forbruksvaner og andre egenskaper. Bedrifter må tydelig forklare at denne typen behandling finner sted og gjøre det mulig for kundene å velge om de samtykker.

Bedrifter må også gi kundene tilgang til deres lagrede personopplysninger og la dem rette eller slette feil på forespørsel. Enkelt å forstå personvernregler må forklare hvilke data en forhandler samler inn og hvordan de bruker dem. Strenge regler regulerer også overføring av kundedata internasjonalt utenfor EU. I tillegg må større selskaper utnevne databeskyttelsesansvarlige for å overvåke etterlevelse av GDPR på tvers av operasjoner.

Skulle en forhandler oppleve et databrudd som sannsynligvis vil risikere kundenes rettigheter og friheter, må forhandlere varsle sin databeskyttelsesmyndighet uten unødig forsinkelse. I noen tilfeller kan de også trenge å kommunisere detaljer om bruddet direkte til berørte personer. Derfor er det en kritisk GDPR-overholdelsesforpliktelse for forhandlere å etablere robuste prosedyrer for oppdagelse, etterforskning og avsløring av brudd.

California Consumer Privacy Act (CCPA)

CCPA dekker for-profit selskaper som oppfyller visse terskler, for eksempel å ha over $25 millioner i årlig inntekt eller kjøpe/selge personopplysningene til 50,000 XNUMX+ California-forbrukere årlig.

For forhandlere og nettbutikker som oppfyller disse tersklene, krever CCPA ytterligere åpenhet, avsløringer og rettigheter rundt California-forbrukernes personopplysninger. Bedrifter må opplyse om hvilke typer personopplysninger de samler inn og hvordan de brukes. Forbrukere må ha lov til å velge bort dataene sine solgt til tredjeparter.

Forhandlere må også implementere rimelige sikkerhetsprosedyrer som kryptering, tilgangskontroller, inntrengningsdeteksjon og regelmessig testing for å beskytte disse dataene mot brudd eller misbruk. Hvis et selskap opplever et brudd som påvirker over 500 innbyggere i California, må de varsle forbrukerne umiddelbart. Unnlatelse av å ha rimelig sikkerhet eller varsle forbrukere som brytes på riktig måte, kan føre til høye sivile straffer under CCPA.

Med California som leder an innen digitale personvernlover, signaliserer CCPA et betydelig skifte for e-handelsleverandører, markedsføringsteknologiselskaper, fysiske detaljkjeder og andre detaljhandelsledere i USA. Virginia, Colorado, Utah og Connecticut introduserte alle lignende lover som trer i kraft i 2024.

Mange andre stater har også lover om varsling av brudd som krever forbrukervarsling hvis et databrudd påvirker statens innbyggere. Så forhandlere må overholde raskt utviklende personvernlover på statlig nivå over store deler av landet i tillegg til CCPA i California.

Gramm-Leach-Bliley Act (GLBA)

Mange forhandlere tilbyr kunder finansielle produkter og tjenester som kredittkort, finansieringsprogrammer og lojalitetsbelønningsprogrammer. I henhold til den amerikanske føderale Gramm-Leach-Bliley Act (GLBA) må forhandlere som tilbyr denne typen finansielle tilbud overholde strenge krav til åpenhet, datavern og sikkerhet.

Spesifikt krever GLBA at forhandlere tydelig avslører sin informasjonsinnsamling og -delingspraksis direkte til kundene. I mange tilfeller må selskaper tillate forbrukere å velge bort før de deler data med eksterne parter.

Forhandlere må også implementere strenge kontroller og sikkerhetstiltak for å beskytte kundedata. Dette inkluderer å utpeke en sikkerhetskoordinator, utføre risikovurderinger, bruke krypteringsteknologier og riktig avhending av poster. Det mest kritiske er at GLBA fastsetter samsvarskrav i tilfelle et databrudd, inkludert å umiddelbart varsle berørte kunder. Med datasårbarheter og cyberangrep økende globalt, er overholdelse av GLBA avgjørende for forhandlere som fokuserer på finansielle tjenester for å opprettholde kundenes tillit og unngå regulatoriske håndhevingshandlinger.

Direktivet om nettverks- og informasjonssikkerhet (NIS2)

NIS2 har som mål å etablere et høyere nivå av cybersikkerhet og motstandskraft i EU med mer robuste cybersikkerhetsforpliktelser. Den utpeker spesifikt nettmarkedsplasser, søkemotorer, skytjenester og mer som "essensielle" eller "viktige" enheter som vil bli regulert fra og med oktober 2024. Dette betyr at mange forhandlere og e-handelsselskaper som Amazon, Shopify og eBay vil falle under NIS2s virkeområde. Detaljhandelsselskaper som leverer kritiske tjenester som betaling og logistikk kan også falle inn under NIS2.

Under NIS2 må forhandlere som dekkes, vurdere risikoen for deres IT-systemer, applikasjoner, nettverk og data. Dette betyr å vurdere:

- Infrastruktur sikkerhet

- Programvaresårbarheter

- Innsidertrusler

- Tredjeparts leverandør/leverandørrisiko

Basert på identifiserte risikoer, vil forhandlere da måtte rettferdiggjøre implementeringen av cybersikkerhetstiltak som multifaktorautentisering (MFA), datakryptering under overføring og hvile, regelmessig sikkerhetskopiering av data, pågående penetrasjonstesting og sårbarhetsskanning, samt teknologier og prosesser for trusseldeteksjon, hendelsesrespons og risikostyring i forsyningskjeden.

NIS2 oppretter også bindende krav til rapportering av cyberhendelser for forhandlere. I tilfelle et brudd eller cyberangrep som vesentlig påvirker driften eller datatilgjengeligheten, må de varsle nasjonale myndigheter i hver EU-stat de opererer i og proaktivt kommunisere detaljer til berørte kunder.

Med intrikate digitale forsyningskjeder og dataflyter, bør store forhandlere globalt nå gjøre seg klare for NIS2s omfattende cybersikkerhetsforpliktelser knyttet til deres forbindelser til EUs økonomiske sone. Avansert forberedelse vil hjelpe store merker med å bygge motstandskraft og samtidig unngå forstyrrende håndhevingshandlinger.

Payment Card Industry Data Security Standard (PCI DSS)

Enhver forhandler som aksepterer populære kredittkort eller behandler elektroniske betalinger, må overholde Payment Card Industry Data Security Standard (PCI DSS). Betraktet som en av de mest brukte globale datasikkerhetsprotokollene, er PCI DSS et sett med tekniske og politiske kontroller administrert av PCI Security Standards Council for å beskytte sensitiv kortholderinformasjon og transaksjonsdata.

Nærmere bestemt må forhandlere som behandler betalinger bevise overholdelse ved å implementere:

- End-to-end kryptering

- Vedlikehold av sikre systemer og applikasjoner i henhold til PCI-veiledning

- Begrensning av tilgang til betalingsdata

- Bygge brannmurer rundt kortholdermiljøer

- Beskyttelse av IT-infrastruktur med beskyttelse mot skadelig programvare.

Forhandlere må også utføre eksterne og interne sårbarhetsskanninger, utføre penetrasjonstester, etablere prosedyrer for respons på hendelser, overvåke alle tredjepartsleverandører og gjennomgå samsvarsrevisjoner årlig eller kvartalsvis, avhengig av transaksjonsvolum.

I mars 2022 ble PCI-DSS oppdatert fra versjon 3.2.1 til versjon 4.0, med fokus på å opprettholde kontinuerlig sikkerhet og forbedre betalingsvalideringsprosesser. Organisasjoner har frem til 31. mars 2024 på å ta i bruk den oppdaterte versjonen – med en 18-måneders frist for å oppnå full overholdelse innen mars 2025.

PCI DSS v4.0 består av 12 krav som er organisert i seks kategorier, inkludert:

- Økt fokus på sikkerhet som en kontinuerlig prosess

- Mer fleksibilitet i hvordan organisasjoner kan nå sine sikkerhetsmål

- Nye krav til tjenesteleverandører, inkludert bruk av multifaktorautentisering og implementering av en null-tillit-arkitektur

- Reviderte krav til programvareutvikling, inkludert sikker kodingspraksis og bruk av automatiserte verktøy for sårbarhetsskanning og penetrasjonstesting

- Strengere regler for passordbehandling, inkludert bruk av passordfraser og forbud mot visse typer passord

- Oppmuntre til mer systematisk og effektiv kryptering, inkludert støtte for innføring av kvantesikker kryptografi

De 12 kontrollene i PCI DSS 4.0 har blitt oppdatert for å holde tritt med både endringer i bransjen og nettkriminelle taktikker.

Konsekvensene av dårlig informasjons- og datasikkerhetspraksis i detaljhandelen

Unnlatelse av å ta informasjonssikkerhet og personvern på alvor kan ha stor innvirkning på forhandlere, e-handelsleverandører og handelsorganisasjoner.

Den økonomiske bunnlinjen for manglende overholdelse

Alle forskriftene og standardene som er fremhevet i denne bloggen kommer med økonomiske straffer for manglende overholdelse. Selskaper som bryter GDPR, risikerer strenge straffer og kan bli bøtelagt med opptil €20 millioner eller 4 % av globale inntekter, avhengig av hva som er høyest. På toppen av dette kan enkeltpersoner (registrerte) kreve erstatning for skader.

Et selskap som bryter med PCI-DSS kan bli bøtelagt fra $ 5,000 100,000 til $ 4,000 80,000 i måneden (omtrent XNUMX XNUMX til XNUMX XNUMX i GBP) avhengig av størrelsen på selskapet og varigheten og omfanget av manglende overholdelse.

Banken kan også ilegge andre straffer, for eksempel å øke transaksjonsgebyrer eller avslutte forholdet helt. Ytterligere bøter, som øker over tid, kan ilegges for gjentatte overtredelser.

Bedrifter som bryter GLBA får bøter på opptil $100,000 10,000 per overtredelse, og personer med ansvar for disse virksomhetene kan bøtelegges $XNUMX XNUMX per overtredelse, med opptil fem års fengsel.

NIS 2 kommer med mye strengere håndhevingskrav enn forgjengeren. Straffer for avvik spenner fra å bli sikkerhetsrevidert og beordret til å følge fastsatte anbefalinger til bøter på €10 millioner eller 2 % av organisasjonens totale verdensomspennende omsetning – avhengig av hva som er høyest.

Den maksimale sivile straffen for et utilsiktet CCPA-brudd er $2,500 per brudd. For forsettlige overtredelser er den maksimale boten $7,500 per brudd. De maksimale straffebeløpene høres relativt beskjedne ut, men hvis det ble funnet at et selskap med vilje har begått tusenvis eller til og med hundretusenvis av forsettlige brudd, for eksempel ved å ikke oppfylle CCPA-utvalgskravene, kan det totale beløpet bli enormt.

CCPA tillater også forbrukere å kreve $750 per forbruker per hendelse eller å søke faktiske skader der tap kan vises å ha oppstått på grunn av bruddet.

Som du kan se, kan de økonomiske implikasjonene av manglende overholdelse være betydelige og ha en langsiktig innvirkning på et selskaps bunnlinje og langsiktige lønnsomhet.

Omdømme er alt

Manglende overholdelse går utover de mer åpenbare økonomiske implikasjonene til å inkludere:

Skade på omdømmet: Et brudd på personopplysninger kan forårsake betydelig skade på en organisasjons omdømme, og føre til tap av kunder og redusert tillit. Den negative innvirkningen på et selskaps omdømme kan ta år å reparere.

søksmål: Organisasjoner kan møte søksmål fra enkeltpersoner hvis personopplysninger har blitt brutt, noe som fører til ytterligere økonomiske straffer og skade på omdømmet.

Redusert kundetillit: Når personopplysninger brytes, kan kunder miste tilliten til organisasjonen, noe som resulterer i redusert kundeengasjement og potensielt skade organisasjonens merkevare og omdømme.

Redusert lagerverdi: Datainnbrudd kan skade et selskaps aksjeverdi ettersom investorer blir bekymret for potensielle økonomiske straffer og skade på omdømmet.

Større kontroll fra reguleringsorganer: Organisasjoner som opplever hyppige datainnbrudd eller problemer med manglende overholdelse, kan møte økte revisjoner og undersøkelser fra reguleringsbyråer. Organisasjonen risikerer at det innføres enda strammere reguleringer dersom problemene vedvarer.

En standardbasert tilnærming til detaljhandelscybersikkerhet

Å ta i bruk et etablert rammeverk for informasjonssikkerhet er en av de mest effektive måtene forhandlere kan forsikre kunder og partnere om at de har robuste sikkerhetsgrunnlag. De ISO 27001 rammeverket er en globalt anerkjent internasjonal standard for styringssystemer for informasjonssikkerhet (ISMS) som gir en systematisk og risikobasert tilnærming til å sikre sensitiv informasjonsressurser.

Ved å implementere ISO 27001-rammeverket, kan forhandlere bygge en omfattende informasjonssikkerhetsadministrasjonstilnærming som inkluderer retningslinjer, prosedyrer, kontroller og risikostyringspraksis for å beskytte mot potensielle sikkerhetstrusler og sårbarheter og sikre sikkerheten til kundenes data og bevis på deres evner. .

Noen av kjernekravene i ISO 27001 vil gjøre det mulig for organisasjoner å demonstrere høye nivåer av digital tillit, inkludert:

Å ta en risikobasert tilnærming: ISO 27001-rammeverket krever at organisasjoner identifiserer og vurderer risikoer for informasjonsmidlene sine og implementerer passende kontroller for å redusere disse risikoene. Denne tilnærmingen sikrer at informasjonssikkerhetstiltak er skreddersydd til de spesifikke risikoene og behovene til organisasjonen, noe som bidrar til å bygge tillit hos kunder og interessenter.

Sikre overholdelse av forskrifter: ISO 27001-rammeverket er utviklet for å hjelpe organisasjoner med å overholde ulike regulatoriske krav knyttet til informasjonssikkerhet, inkludert databeskyttelseslover, personvernforskrifter og bransjespesifikke forskrifter. Organisasjoner kan bygge tillit til regulatorer og andre interessenter ved å demonstrere overholdelse av disse forskriftene.

Aktivering av kontinuerlig forbedring: ISO 27001-rammeverket understreker behovet for kontinuerlig overvåking, gjennomgang og forbedring av styringssystemet for informasjonssikkerhet. Ved å kontinuerlig forbedre sikkerhetstiltakene sine, kan organisasjoner vise sin forpliktelse til å beskytte sensitiv informasjon og bygge tillit hos interessenter.

Effektiv administrasjon av tredjepartsleverandører: ISO 27001-sertifisering er anerkjent globalt som en validering av en organisasjons styringssystem for informasjonssikkerhet. Ved å oppnå sertifisering kan organisasjoner demonstrere overfor kunder, partnere og andre interessenter at de har implementert et omfattende og effektivt styringssystem for informasjonssikkerhet.

PCI-DSS og ISO 27001:2022

Interessant nok kan mange PCI-DSS-prinsipper kartlegges direkte til ISO 27001, og skaper muligheten til å ta en integrert tilnærming som kan tilby kostnadsfordeler og driftseffektivitet, og redusere ressursene som kreves ved å fokusere på rammeverkets delte krav.

Ytterligere fordeler inkluderer å forbedre den generelle sikkerhetsposisjonen mot et bredere spekter av trusler ved å utnytte styrken til begge standardene for å identifisere og fylle hull. Til syvende og sist legger det integrerte perspektivet til rette for kontinuerlig forbedring gjennom regelmessige gjennomganger og bedre tilpasningsevne til nye trusler.

Vi har laget en hendig guide som skisserer denne tilnærmingen til samtidig overholdelse av både ISO 27001 og PCI-DSS v4, som du kan få tilgang til her: Tilordne PCI-DSS v4-rammeverket til den oppdaterte ISO 27001:2022

Ta en sikker holdning mot cybersikkerhetstrusler i detaljhandelen

Ettersom detaljhandelslandskapet fortsetter å endre seg på nettet, må cybersikkerhet være en toppprioritet for forhandlere av alle størrelser. Mellom økende cybertrusler, komplekse reguleringer som GDPR og PCI DSS, og omdømmerisikoen ved datainnbrudd, har detaljhandelsmerker mye på spill når det gjelder å beskytte kundedata.

Forhandlere må ta kritiske skritt for å implementere robuste sikkerhetskontroller, oppnå globalt anerkjente standarder som ISO 27001, og ta en integrert tilnærming for å oppfylle overholdelsesforpliktelser. Å følge beste praksis for cybersikkerhet og utnytte avanserte teknologier vil bidra til å sikre sensitive systemer og data.

Det viktigste er at forhandlere må gjøre cyberresiliens til en kontinuerlig prosess i stedet for et engangsprosjekt. Etter hvert som trusler og reguleringer utvikler seg, må også cyberforsvaret gjøre det. Ved å gjøre informasjonssikkerhet til en vanlig styreromsdiskusjon og dedikere tilstrekkelige ressurser, kan forhandlere bli sikrere, pålitelige forvaltere av kundedata. De økonomiske, omdømmemessige og juridiske konsekvensene av passivitet er for betydelige til å ignorere.

Styrk etterlevelsen i dag

Hvis du ønsker å starte reisen mot PCI-DSS V4-samsvar, kan vi hjelpe.

Vår ISMS-løsning muliggjør en enkel, sikker og bærekraftig tilnærming til PCI-DSS og informasjonshåndtering med ISO 27001 og over 100 andre rammeverk. Realiser ditt konkurransefortrinn i dag.