Enten du kaller det personlig informasjon eller personverninformasjon, vokser emnet raskt som et tema av forretningsmessig betydning. Trusler fra massive bøter og omdømmeproblemer får kundene til å pålegge leverandørene deres å overholde forskrifter som GDPR og dets kolleger over hele verden.

Overholdelse av personvernkrav er kompleks og i tillegg bredere informasjonssikkerhetsstyring (dvs. for andre informasjonskapasitet som kommersielle kontrakter, IPR og finansielle data) kan være en reell utfordring. Vi kan hjelpe deg med ulike nivåer av personvernoverholdelse og vil også hjelpe deg å finne ut hvilket nivå av personverninformasjonsstyringssystem (PIMS) du kanskje trenger og hvorfor.

Enten din organisasjonen er en kontroller eller en databehandler, eller begge deler, må den beskytte personopplysningene til enkeltpersoner. Personopplysninger er all informasjon som er relatert til en identifisert eller identifiserbar person. Den kan dekke alt fra navn og adresse, til en oversikt over foretatte kjøp, til konfidensielle medisinske journaler.

Forskrifter og metoder for beskyttelse av personopplysninger utvikler seg raskt. Og det er forskjellige måter å beskrive data du beskytter. For eksempel:

For å gjøre ting enkelt kaller vi det vanligvis personopplysninger.

Tredjeparter er også forskjellige i navnekonvensjonen for styringssystemer rundt det, for eksempel:

I det minste forkortes begge disse spesifikke begrepene til PIMS, så det er det vi kaller det!

Det er mange fordeler forbundet med en PIMS, og det bør være noe som bidrar til å øke verdien for organisasjonen, samt hjelpe til med å håndtere trusler. Fordelene inkluderer:

Bestill en skreddersydd praktisk økt basert på dine behov og mål.

Det er et økende antall personvernrammer som ikke hjelper forenklingsmålet, og de deler seg stort sett inn i 2 typer:

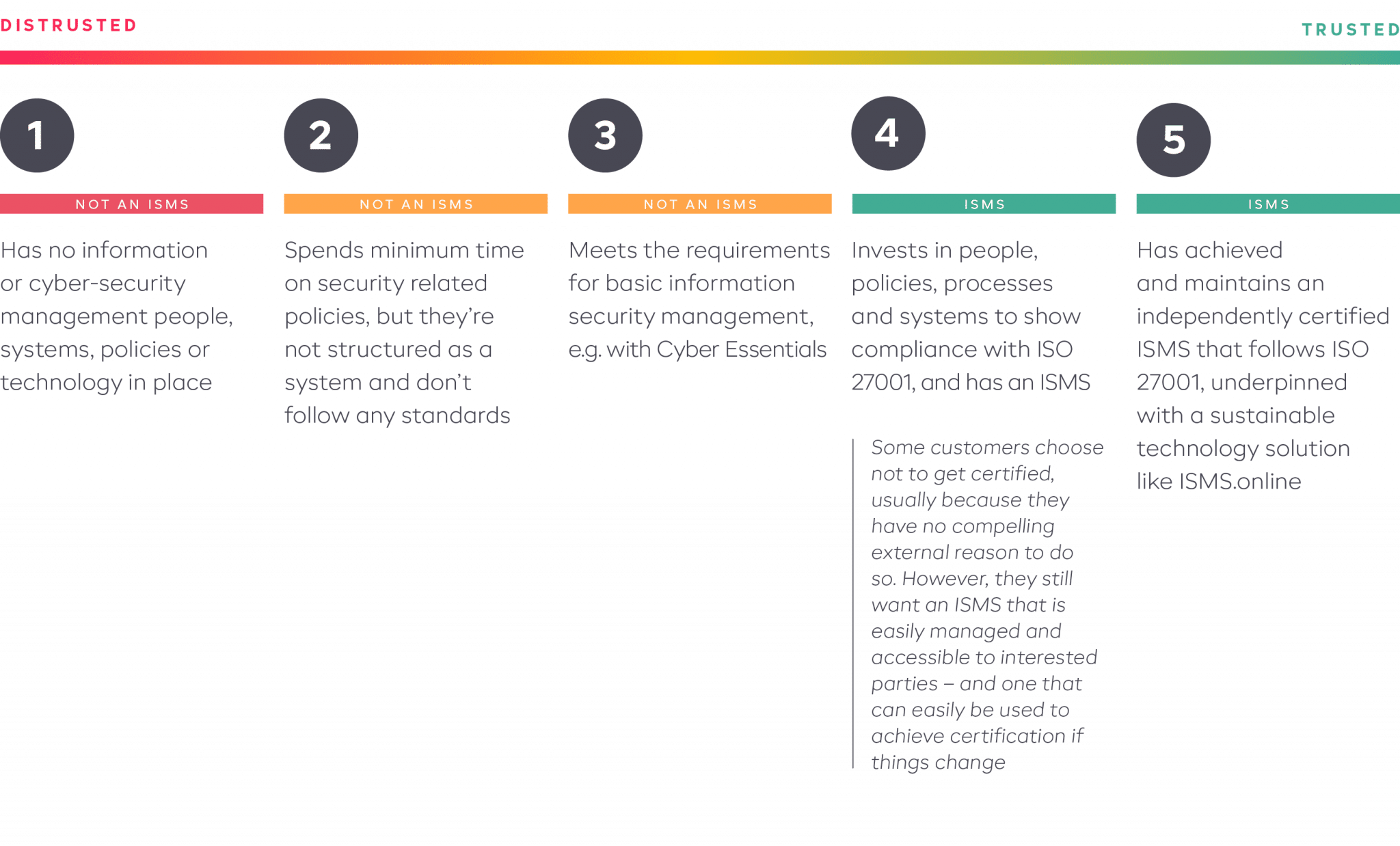

Vi har gjort kompleksiteten til en forenklet tilnærming til 5 modenhetsnivåer.

Det sier seg selv at nivå 1 og 2 neppe vil demonstrere noen form for beskyttelse eller verdi for organisasjonen og dens interessenter. Vi kan hjelpe deg fra nivå 3–5.

IDEELL FOR: Å starte reisen din med personvern/databeskyttelse på en anerkjent, strukturert og effektiv måte.

Databeskyttelse – Spesifikasjon for et styringssystem for personopplysninger

IDEELL FOR: Implementere en reguleringsbasert PIMS der det ikke er behov for et Information Security Management System (ISMS), dvs. du ikke trenger eller har noen intensjon om å gjøre ISO 27001.

Sikkerhetsteknikker – Utvidelse til ISO/IEC 27001 og ISO/IEC 27002 for håndtering av personverninformasjon – Krav og retningslinjer

IDEELL FOR: Implementering av et informasjonssikkerhetsbasert PIMS Hvis du har et Information Security Management System (ISMS) eller er villig til å få et.

Databeskyttelse – Spesifikasjon for et styringssystem for personopplysninger

IDEELL FOR: Implementere en reguleringsbasert PIMS der det ikke er behov for et Information Security Management System (ISMS), dvs. du ikke trenger eller har noen intensjon om å gjøre ISO 27001.

Sikkerhetsteknikker – Utvidelse til ISO/IEC 27001 og ISO/IEC 27002 for håndtering av personverninformasjon – Krav og retningslinjer

IDEELL FOR: Implementering av et informasjonssikkerhetsbasert PIMS Hvis du har et Information Security Management System (ISMS) eller er villig til å få et.

Vi har forhåndskonfigurert ulike PIMS-løsninger for å møte dine behov med sikte på forenkling og enkel fullføring i hjertet. Som med alle ISMS.online-funksjoner de er egnet for bruk enten du er nykommer, forbedrer eller ekspert, og PIMS drar nytte av vår utprøvde ISMS-funksjonalitet.

I tillegg kan du også:

Vi gjør datakartlegging til en enkel oppgave. Det er enkelt å registrere og gjennomgå alt ved å legge til organisasjonens detaljer i vårt forhåndskonfigurerte dynamiske verktøy for registreringer av behandlingsaktivitet.

Du må vise hvor godt du klarer deg Emnetilgangsforespørsler. Vår sikre SAR-plass holder alt på ett sted, og støtter det med automatisert rapportering og innsikt.

Vi har laget en innebygd risikobank og en rekke andre praktiske verktøy som vil hjelpe med alle deler av risikovurdering og styringsprosess.

Det er enkelt å sette opp og kjøre ulike typer personvernvurderinger, fra databeskyttelseskonsekvensvurderinger til regulatoriske eller overholdelsesberedskap.

Du vil være klar når det verste skjer. Vi gjør det enkelt å planlegge og kommunisere bruddarbeidsflyten din, og dokumentere og lære av hver eneste hendelse.

Arbeidsområdet vårt gjør samarbeid enkelt og forenkler fremdriftsovervåking, med en enkel godkjenningsprosess og automatiserte gjennomganger innebygd som standard.

Vi kan hjelpe deg med å vise at du har kontroll over forsyningskjeden din, og dekker alt fra kontrakter og kontakter til relasjons- og ytelsesstyring og overvåking.

Personalet ditt må være midt i hjertet av GDPR-løsningen din. Våre valgfrie kommunikasjons- og engasjementsverktøy kan hjelpe deg med å få dem om bord og holde dem kompatible.

Samarbeid, lag og vis at du er på toppen av dokumentasjonen til enhver tid

Finn ut mer

Håndter trusler og muligheter uanstrengt og rapporter dynamisk om ytelse

Finn ut mer

Ta bedre beslutninger og vis at du har kontroll med dashboards, KPIer og relatert rapportering

Finn ut mer

Gjør lett arbeid med korrigerende handlinger, forbedringer, revisjoner og ledelsesgjennomganger

Finn ut mer

Skyn et lys på kritiske relasjoner og koble elegant sammen områder som eiendeler, risiko, kontroller og leverandører

Finn ut merVelg eiendeler fra Asset Bank og lag din Asset Inventory med letthet

Finn ut mer

Ut av esken integrasjoner med dine andre viktige forretningssystemer for å forenkle overholdelse

Finn ut mer

Legg til andre områder av samsvar som påvirker organisasjonen din for å oppnå enda mer

Finn ut mer

Engasjer ansatte, leverandører og andre med dynamisk ende-til-ende-overholdelse til enhver tid

Finn ut mer

Administrer due diligence, kontrakter, kontakter og relasjoner over deres livssyklus

Finn ut mer

Kartlegg og administrer interesserte parter visuelt for å sikre at deres behov blir klart adressert

Finn ut mer

Sterkt design av personvern og sikkerhetskontroller for å matche dine behov og forventninger

Finn ut mer100 % av brukerne våre oppnår ISO 27001-sertifisering første gang